FTP를 접속 한 뒤에 패킷 흐름을 보면 SYN-> SYN/ACK -> ACK의 3way handshake가 이루어지는 것을 볼 수 있다.

다시 말하자면 FTP는 TCP를 통해 동작한다는 것을 알 수 있다..

그렇다면 이제 명령어를 입력해보자.

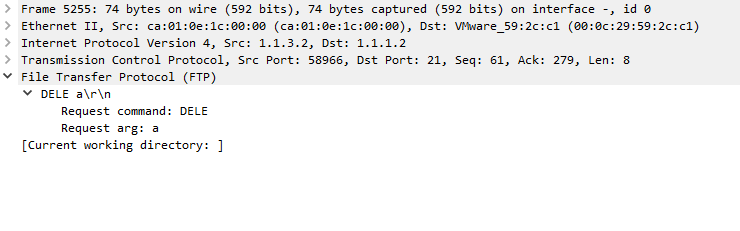

a라는 폴더를 삭제하기 위해서 rmdir a 라는 명령어를 입력해 보았다.

요청 패킷을 보게되면 Request Commend 에서 DELE라는 명령어가 있고, Request arg에서 해당 디렉터리인 a가 있는것을 볼 수 있다.

응답패킷을 보면 Response code로 서버에서 실행된 명령에 대한 정보값을 전달하고 있으며 Response arg에서 출력할 데이터가 있는것을 볼 수 있다.

패킷을 보면서 FTP 로그인시 비밀번호가 암호화 되지 않았다는 것을 알게 되었다.

암호화되지 않는 평문으로 데이터가 전송되는경우 Sniffing등으로 패킷이 유출이 되면 통신 내용이 그대로 들어나게된다. 일반적인경우 가치가 낮은 정보일 수 있으나 사용자 계정정보같은경우 중요정보인만큼 누출되면 문제가 클 수 있다.

Passive모드 응답패킷을 보게되면 (1,1,1,2,255,192)라는 숫자들이 보인다.

여기서 1,1,1,2는 IP를 의미하고 255와 192는 패시브포트인 65472를 의미한다.

225 * 256 + 192 = 65472 이다.

여기서 256은 고정값이다.

만약 일정시간동안 FTP조작을 하지 않게 되면 서버는 연결을 끊게되고 Timeout패킷을 전송하게 된다.

'네트워크 및 서버 > 서버' 카테고리의 다른 글

| FTP로그 위치 및 분석 (0) | 2024.08.02 |

|---|---|

| dhcp 로그 위치 (0) | 2024.08.02 |

| Window Server 2022 FTP설치 (0) | 2024.07.31 |

| Jupyter Notebook Setting (0) | 2024.07.24 |

| 리눅스 기초 설정 메뉴얼 (0) | 2024.07.24 |