Nessus?

시스템 보안 취약점 분석 도구

특징

- 원격의 해커가 시스템에서 민감한 데이터에 접근하거나 제어할 수 있게 하는 취약점 스캔.

- 잘못된 설정 (예를 들면 오픈 메일 릴레이, 놓친 패치 등) 스캔.

- 시스템 계정의 기본 패스워드 그리고 빈 패스워드. 네서스는 또한 사전 공격을 수행하기 위해 외부 툴인 Hydra를 호출 가능

- 악의적으로 조작한 패킷들을 사용하는 TCP/IP 스택에 대한 서비스 거부 공격 가능.

포트스캐너(Nmap)를 사용한 포트스캔을 수행하여 이후 공격 및 스캔을 시도.

Nessus Install

1. 다음 주소에서 운영체제에 맞는 파일 다운로드.

여기서는 debian계열 설치 파일을 crul로 받도록 하겠다.

Download Tenable Nessus

Download Nessus and Nessus Manager

www.tenable.com

curl --request GET \

--url 'https://www.tenable.com/downloads/api/v2/pages/nessus/files/Nessus-10.8.3-debian10_amd64.deb' \

--output 'Nessus-10.8.3-debian10_amd64.deb'

2. 패키지 Install

dpkg -i Nessus-10.8.3-debian10_amd64.deb

3. nessus 데몬 실행

Systemctl status nesssusd

Systemctl start nessusd

4. nessus 페이지 접속. https, 8834 포트 사용.

Ex) https://172.16.20.10:8834

5. Continue 클릭 및 Register for Nessus Essentials 체크 후 continue 클릭

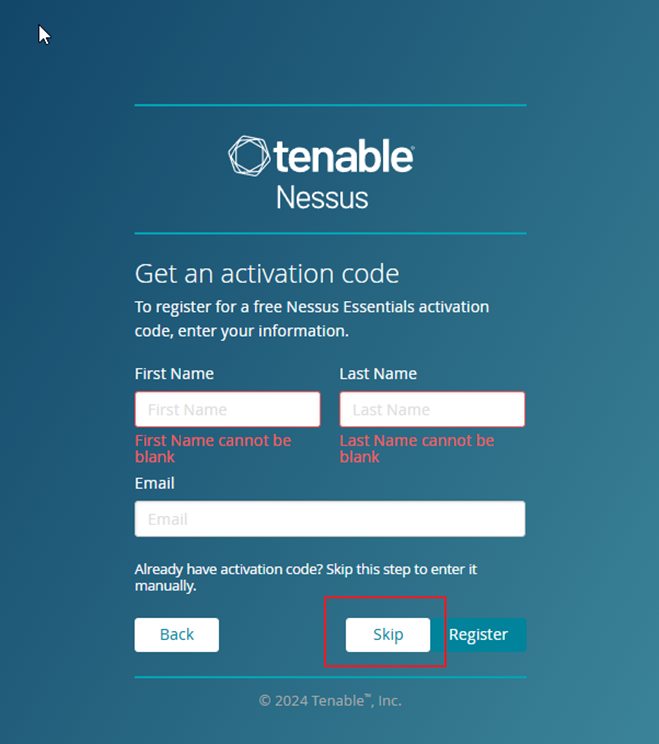

6. SKIP

7. 하단 주소로 이동하여 코드 발행(E-mail 및 이름 입력). 코드는 입력한 메일주소로 전송됨.

https://www.tenable.com/products/nessus/nessus-essentials

Tenable Nessus Essentials Vulnerability Scanner

Tenable Nessus Essentials allows you to scan your personal home network with the same high-speed, in-depth assessments and agentless scanning convenience that Nessus subscribers enjoy.

www.tenable.com

8. 다시 nessus 설정 페이지로 돌아가서 발행한 코드 입력

9. 계정 생성 후 Initializing 대기

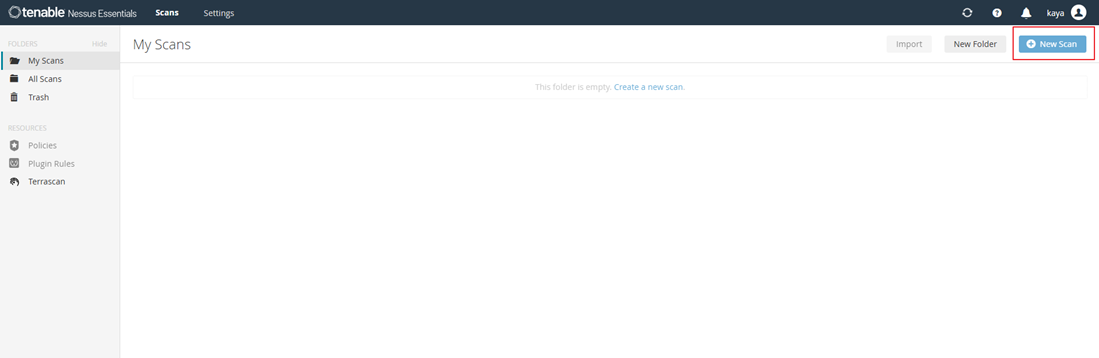

10. 다음 페이지로 넘어 간 뒤 New Scan이 활성화 될 때까지 설치 대기. 플러그인 설치 과정으로 오래걸림.

'모의해킹 및 보안' 카테고리의 다른 글

| rkhunter (0) | 2024.11.21 |

|---|---|

| Infromation Gattering Tool - SMTP Analysis (0) | 2024.11.15 |

| Metasploitable Vulnerability 스캔 결과 분석 및 Exploit (0) | 2024.10.31 |

| Snort 기반 IPS/IDS 구축 실습 (0) | 2024.10.29 |

| Nmap nse (0) | 2024.10.25 |